当今虚拟化领域中最令人兴奋的技术领域之一是软件定义网络(SDN)。软件定义的网络或SDN确实在改变着我们所知道的网络格局,并创造了一个世界,在该世界中,物理网络只是一个底层环境,在其上交换和路由虚拟网络数据包。

VMware的NSX是软件定义的网络解决方案,可完全通过软件提供虚拟化网络和安全性。

它是当今市场上最重要的企业数据中心SDN解决方案,它允许企业通过提供灵活的控件和技术解决方案来满足当今快速发展的网络需求,从而使企业数据中心实现现代化。如今,使用VMware NSX,需要注意该产品的两个变体。它们是NSX-V和NSX-T。

在这篇文章中,我们将看看以下内容:

- VMware NSX-V和NSX-T有什么区别?

- 他们实现了哪些不同的目标?

- 如何实施?

- 为什么选择一个而不是另一个解决方案?

VMware NSX技术概述

VMware的NSX是功能强大的软件定义网络解决方案,它使当今的企业可以解决当今混合云数据中心中围绕安全性,自动化和敏捷性等非常复杂的问题。

数据中心中的VMware NSX具有四个主要优点,可以使网络现代化。

- 微细分

- 多云网络

- 网络自动化

- 云原生应用

由于VMware NSX是基于软件的解决方案,因此它吹捧了在代码中部署更改,配置,新设计和体系结构的所有好处和敏捷性,因为这些是在软件结构而非硬件中定义的。在涉及物理硬件的网络更改的传统日子里,繁琐,繁琐,耗时的过程通常涉及网络团队和其他更改控制要求,这些要求甚至对正在进行的网络基础结构进行简单更改也带来极大的复杂性。

借助NSX等软件定义的解决方案,这些传统障碍不再是挑战,因为可以在软件结构中实现或进行更改。NSX代表着企业能够在其软件定义的数据中心基础架构中控制网络流量的方式上的一次革命性转变。

借助使用VMware NSX的网络虚拟化,您具有与网络虚拟机管理程序等效的功能,该功能允许虚拟地通过第7层网络服务配置完整的第2层设备集。这包括交换,路由,访问控制,防火墙,QoS以及在软件中完成所有这些操作。

微细分

微细分可帮助组织实施通常被称为“零信任”安全模型的安全模式,其中所有网络端点都被视为危险。在传统的网络安全中,您具有边缘防火墙,该防火墙将传统上被认为是“不可信”区域(例如Internet)和“可信”区域(例如您的LAN)分开。

但是,如果攻击者成功渗透到局域网内部怎么办?

凭借传统的网络安全思想,他们可以自由支配LAN中存在的所有“受信任”网络端点。

使用微分段时,网络端点不受信任,仅允许与您定义的特定网络端点进行通信。无论您的目标是锁定关键应用程序还是创建逻辑DMZ,都可以使用NSX来完成。此外,您可以减少当今现代基础架构(如虚拟桌面环境)的攻击面。

利用VMware NSX进行微细分,可以使用构造来构建网络安全策略,而这是传统网络安全所根本不可能实现的。这些构造包括使用诸如Active Directory对象名称,虚拟机名称,Active Directory中存储的用户帐户,操作系统类型之类的内容来构建网络安全策略。

多云网络

现在,企业正在使用从内部部署到公共云乃至多个公共云的混合基础架构。

他们如何在不放弃安全控制和其他网络策略的情况下有效地将网络流量扩展和扩展到云中?

这就是NSX真正发挥作用的地方。

它有助于在不同数据中心站点之间提供一致性,并允许跨数据中心和公共云扩展网络访问,企业可以在其中部署应用程序,并使用虚拟化基础架构独立于地理边界无缝地移动应用程序。

网络自动化

跟上当今企业数据中心的需求,您需要利用自动化。自动化允许简化IT操作,包括配置,配置和监视。VMware NSX是完全由软件定义的解决方案,这意味着可以从编程API接口进行完全访问,配置和管理。

NSX中包含的所有虚拟化网络和安全功能都可以实现自动化,这也有助于减少手动的,容易出错的任务。生命周期自动化可帮助您确保策略得到实施并与业务需求保持一致,并有助于消除手动配置和操作网络基础结构的瓶颈。

无论在本地还是在公共云或私有云中,只要存在工作负载,这都能在整个环境中提供一致性和安全性。总体而言,这有助于使业务流程更加敏捷,并有助于加快开发速度。

通过使用PowerCLI和其他脚本和配置管理工具(例如vRealize Automation),可以以流畅的,软件定义的方式自动化和配置NSX。

云原生应用

如今,企业正在容器等现代基础架构技术中构建云原生应用程序。无论工作负载存在于何处或在什么平台上运行,NSX均允许企业应用一致的网络策略和规则。由NSX启用的云原生应用程序可以从微分段等相同的网络优势中受益。

NSX管理控制和数据平面

在NSX的体系结构中,存在三种不同的操作平面:管理,控制和数据。

存在于三种类型的节点上的各种软件组件,代理,流程和模块-包括NSX Manager和传输节点,它们分别属于上述集成平面之一,我们将在下面对其进行定义。

- 每个节点都托管一个管理平面代理

- NSX Manager节点托管在管理平面中找到的API服务和集群后台驻留程序

- NSX Controller节点托管中央控制平面群集守护程序

- 传输节点承载本地控制平面守护程序和转发引擎

NSX组件

NSX基础结构由各种组件组成。这些是:

- NSX Manager – NSX Manager提供对NSX解决方案的管理平面的访问,还提供对可以从编程角度进行交互的API的访问。NSX Manager部署为NSX-V和NSX-T平台中的虚拟设备

- NSX-T 2.4引入了包含NSX Manager和NSX Controller的组合设备

- NSX Controller – NSX Controller是NSX基础结构组件,它使用网络封装协议创建覆盖网络,以承载跨物理网络各个部分的虚拟网络流量

- 对于NSX-T 2.4,该控制器与NSX Manager结合使用

- NSX Edge – NSX Edge为NSX基础结构以及DHCP,NAT,HA和负载平衡器提供路由和网关服务

VMware NSX-V与NSX-T的差异

如果您过去几年一直与VMware NSX保持同步,那么您会意识到原始的VMware NSX解决方案称为NSX-V。

NSX-V是原始的软件定义的网络解决方案,基于VMware在2012年收购Nicira。

NSX-V是围绕VMware vSphere生态系统构建的,并且包含VMware vSphere中所期望的要求,例如拥有vCenter Server和ESXi主机。VMware NSX-V解决方案现已更名为NSX-V数据中心,它是从vSphere产品线衍生而来的两种技术中的较老版本。

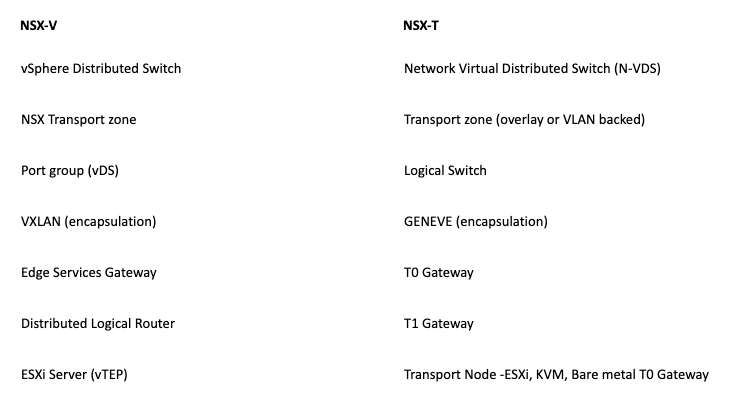

NSX-T是下一代软件定义的网络解决方案,它提供了VMware的软件定义网络的下一代演进。NSX-T中的“ T”用于“变形金刚”。如果您当前正在寻找新的NSX部署进行绿地安装,那么考虑使用NSX-T是完全有意义的,因为正如我们将在后面描述的那样,写在墙上的是NSX-V可以简单地折叠到NSX-T提供的功能。

NSX-T现在更名为NSX-T数据中心。NSX-T和NSX-V的主要区别在于,NSX-T已从VMware vSphere中“解锁”。换句话说,您不必具有vCenter Server即可部署NSX-T。这使VMware可以进入云和更多混合基础架构的新领域。当前,NSX-T包含对不同虚拟机管理程序和环境的支持。

NSX-T专注于支持云原生应用程序,裸机工作负载,多管理程序环境,公共云和多云环境。实际上,ESXi,KVM,裸机服务器,Kubernetes,OpenShift,AWS和Azure支持NSX-T。

最近,亚马逊宣布了Amazon Outposts产品,该产品即将在数据中心内进行配置。Amazon Outposts的一个鲜为人知的事实是,即使不提供本地版本的AWS上的VMware Cloud的Amazon“仅”解决方案也具有由VMware NSX-T驱动的网络。

NSX-T 2.4版本是NSX-T的里程碑版本。在2.4发行之前,NSX-V始终具有比NSX-T更多的功能,这始终是两者之间的一个差异点,而对NSX-V的关注最多。但是,NSX-T Data Center 2.4改变了一切。它标志着每个人都在等待的主要版本NSX-T。与NSX-V达到相对功能均等的版本终于在这里。

现在,NSX-T 2.4已发布,前进的道路是NSX-T数据中心。如上所述,您应该在NSX-T上进行绿地部署。NSX-T代表了明天的SDN技术,因为它专注于云并且与特定的虚拟机管理程序或平台无关。

NSX-V是VMware提供的功能强大的SDN解决方案,但它代表了今天和昨天而不是明天的技术。明天的工作负载将集中在云上,并且与虚拟机管理程序无关。VMware意识到了这一点,并在战略上对NSX-T进行了工程设计,以应对本地,混合和多云环境的软件定义网络挑战。

部署方式

与在vSphere环境中部署NSX-V或NSX-T的高层比较,该过程看起来非常相似。对于每个NSX解决方案,部署都是从部署NSX Manager开始的,但是相似之处从此结束。

- NSX-V要求您向VMware vCenter注册NSX Manager

- NSX-T允许您将NSX-T解决方案指向VMware vCenter以注册您的传输节点或ESXi主机

- NSX-V Manager是一个独立的解决方案,需要部署其他NSX Controller

- 带有NSX-T 2.4的NSX-T Manager是组合的设备,在同一虚拟设备中同时包含NSX Manager和Controller功能

- NSX-T具有必须完成的N-VDS附加配置,包括上行链路配置文件等

比较NSX-V与NSX-T许可

有趣的是,NSX-V和NSX-T的许可完全相同。因此,如果您具有NSX-V的许可证密钥,则可以将此许可证密钥插入NSX-T,它将起作用。至少在这一点上,VMware尚未从许可角度区分解决方案。这也包括每个产品的许可版本。

VXLAN和GENEVE

当在进行了封装的情况下查看NSX-V与NSX-T时,NSX-V使用更传统的VXLAN封装,而NSX-T采用了一种称为GENEVE的更新封装协议。

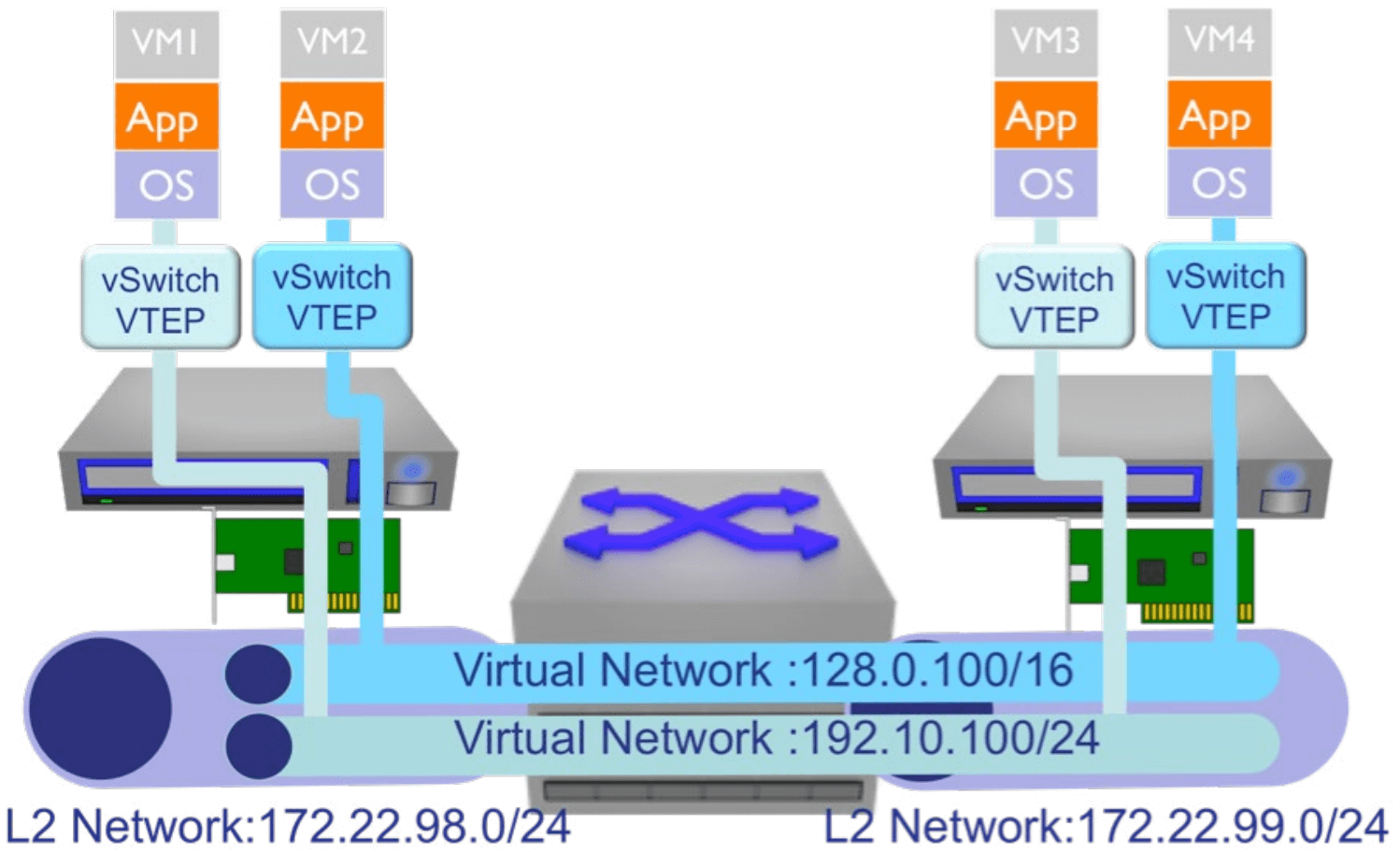

VXLAN或虚拟可扩展LAN是一种虚拟网络封装协议,可帮助解决与传统虚拟LAN或VLAN相关的许多限制和挑战。VXLAN使用一种封装,该封装允许将第2层帧封装在UDP数据报内,从而允许跨物理网络边界或网段逻辑地形成网络。

用VXLAN创建的虚拟网络被称为VXLAN隧道,并通过软件或实际的物理交换机端口终止,该端口可以理解并可以与启用VXLAN的网络通信。这些终结点定义为VXLAN隧道终结点或VTEP。

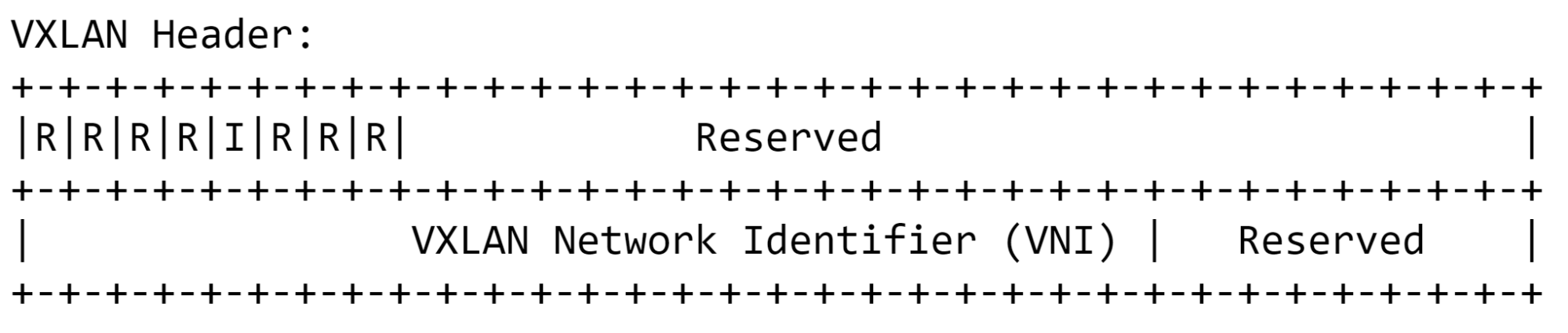

传统的VLAN有大约4000个网段的限制,可以创建这些网段来划分流量。在当今以云为中心的网络环境中,此数字可能会遇到限制。但是,对于VXLAN,标头包含一个24位字段,该字段保留给唯一标识VXLAN的VXLAN网络标识符(VNI)。这样就可以创建大约1600万个唯一的细分。这远远超出了传统VLAN。

由IETF VXLAN规范定义的VXLAN标头(图片由IETF提供)

使用以VXLAN VTEP终止的VNI构造,您可以创建跨越整个物理基础架构并以与传统第2层VLAN几乎相同的方式运行的“逻辑”网络。该覆盖网络在物理底层的顶部流动。

VXLAN逻辑网络创建逻辑第2层网段(图片由Arista提供)

VXLAN的MTU值必须为1600或更高,以容纳额外的封装头空间

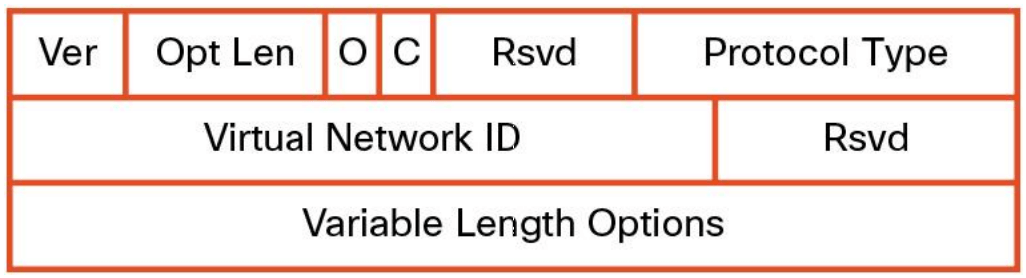

什么是GENEVE?

GENEVE是一种虚拟网络封装协议,其明确目标是仅定义封装数据格式。它不包含控制平面的任何信息或规范。GENEVE封装的数据格式使其具有尽可能高的灵活性和可扩展性。GENEVE经过精心设计,可以承载的不仅仅是虚拟网络标识符信息。

毫无疑问,新的要求和需求将在封装协议中被抛弃。具有灵活性,可扩展性并可以将元数据作为TLV(类型,长度,值)字段插入,从而使GENEVE能够根据网络的需求随时间推移而发展。

GENEVE可以通过标准网络设备进行封装和传输。它可以使用单播或多播寻址。

GENEVE标头的示例

事实证明,即使与具有VXLAN卸载功能的硬件相比,GENEVE封装协议的性能也比VXLAN更好,吞吐量更高,CPU利用率更低。VMware建议使用MTU 1600来说明封装头。

NSX-T N-VDS交换机–带有NSX-T的新交换机

新的VMware NSX-T虚拟分布式交换机是VMware虚拟交换机系列中最新的交换机类型。它是一种NSX-T技术。与使用vSphere Distributed Switch的NSX-V相比,N-VDS与VMware vCenter分离,并且是在传输节点(例如ESXi)上创建的主机交换机。

它确实具有以下特征:

- 从vCenter Server解耦

- 跨平台支持

- 不同的上行配置文件

- VLAN和覆盖逻辑交换机

用于数据中心的NSX-T与适用于多云环境的数据中心的NSX-V相比,在与vCenter Server分离的情况下提供了巨大的优势。这意味着N-VDS虚拟交换机也不依赖vCenter Server进行配置。

与VMware vCenter Server的这种脱钩允许使用N-VDS虚拟交换机进行跨平台支持。这意味着N-VDS交换机可以在VMware vSphere环境之外使用。

N-VDS虚拟交换机的特征

有关N-VDS虚拟交换机的一些著名信息包括:

- pnic是主机上的物理端口

- 可以将pnic捆绑在一起以形成链路聚合(LAG)

- 上行链路是N-VDS的逻辑接口

- 上行链路分配了Pnic或LAG

- ESXi上可以有任何组合(KVM主机只能定义一个LAG)

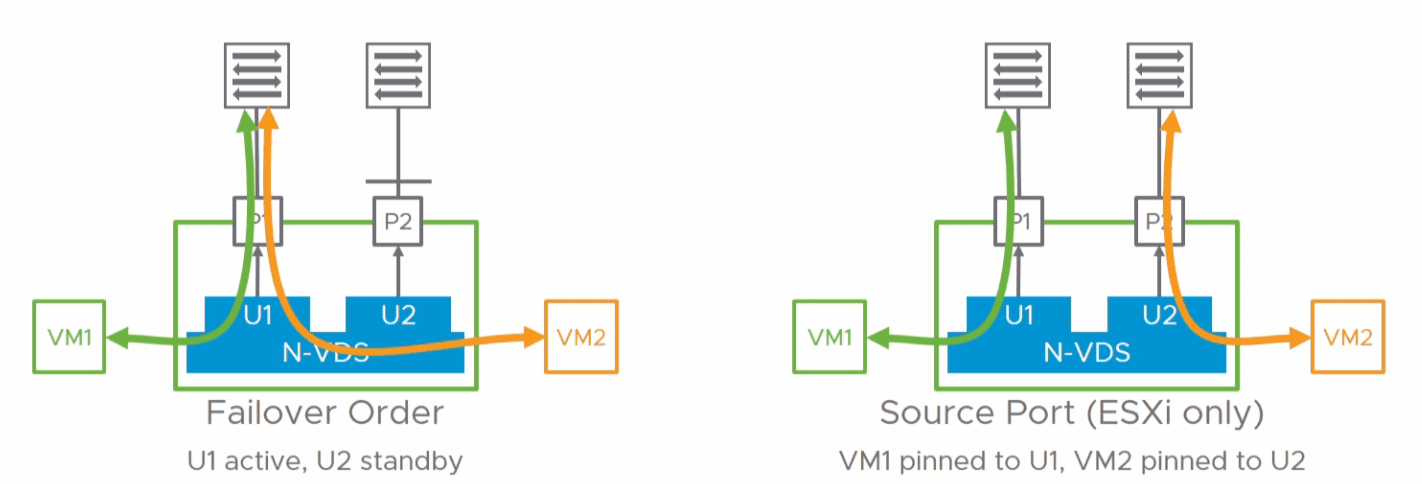

N-VDS分组政策:

- 分组策略定义上行链路冗余和故障转移模型

- NSX-T中剩余的两个策略–故障转移顺序和源端口(仅在ESXi中)

- N-VDS虚拟交换机不支持基于负载的分组和IP哈希分组

- 分组策略定义上行链路冗余和故障转移模型

- NSX-T中剩余的两个策略–故障转移顺序和源端口(仅在ESXi中)

- N-VDS虚拟交换机不支持基于负载的分组和IP哈希分组

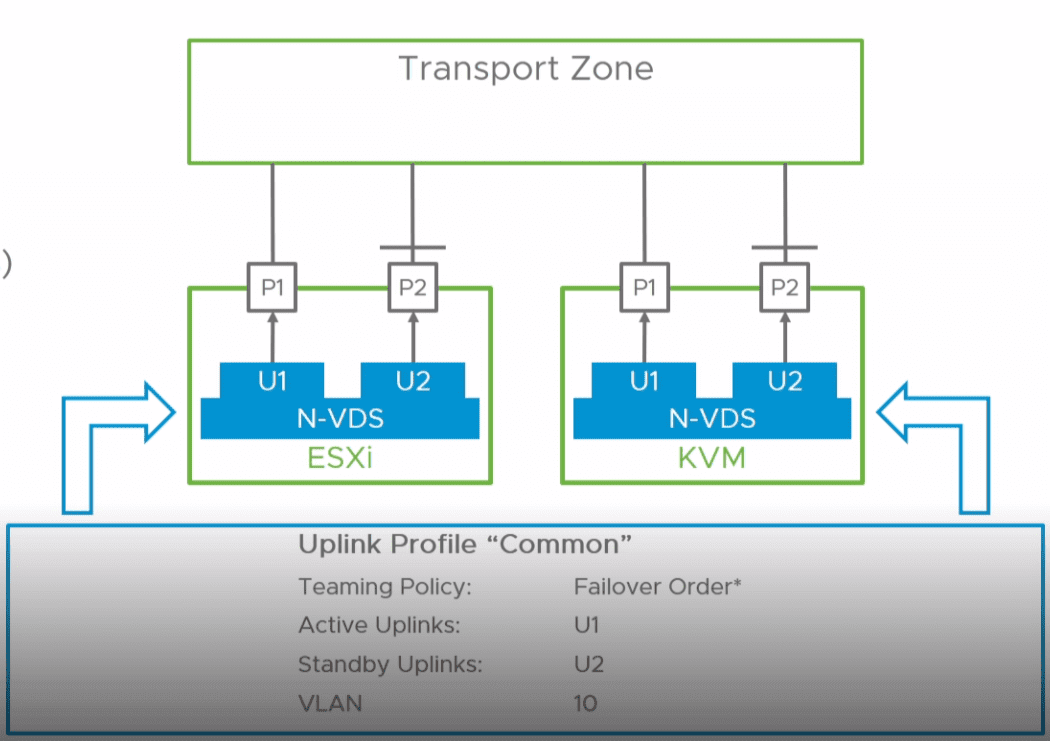

带有新虚拟交换机的VMware NSX-T N-VDS分组策略(图片由VMware提供)

当N-VDS上行链路配置文件加入传输区域时,它将应用于传输节点。上行链路配置文件定义传输区域附件并指定:

- 分组政策

- 上行链路定义(LAG / Pnic)

- MTU

- 叠加传输VLAN ID

- 传输区支持多个上行链路配置文件

通用NSX-T N-VDS上行链路配置文件(图片由VMware提供)

N-VDS引入了一种新型的虚拟交换模式。增强型数据路径N-VDS –基于数据平面开发套件(DPDK)的N-VDS

两种N-VDS模式可用:标准或增强数据路径。N-VDS增强型数据路径针对以网络为中心的工作负载进行了优化。当VM要求时,增强型数据路径N-VDS很有意义:

- 高封包率

- 低延迟,低抖动

增强型数据路径N-VDS的用例是网络功能虚拟化。增强型数据路径N-VDS包括以下内容:

- 向N-VDS添加流缓存

- 基于轮询的专用CPU内核

- 大型预分配缓冲区

第2层逻辑交换和桥接– NSX-V与NSX-T

关于软件定义网络,NSX解决方案的核心是具有逻辑结构的能力,该逻辑结构类似于传统上为生产工作负载移动数据包的物理网络。

如讨论的那样,由NSX-V和NSX-T都使用的封装机制创建的覆盖网络允许创建逻辑段,这些逻辑段镜像传统的VLAN,并允许其他灵活性来处理覆盖网络中的流量。

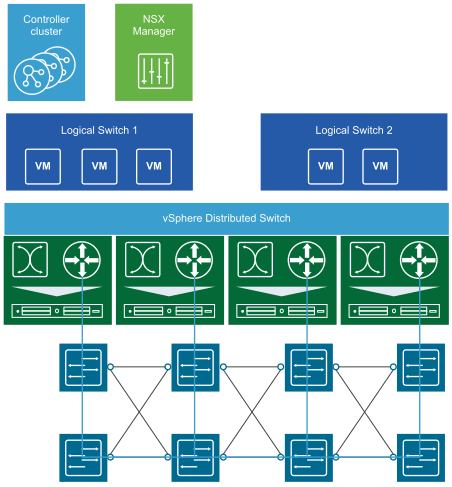

NSX-V逻辑交换机和L2桥接

使用NSX-V,逻辑交换机是分布式的,可以跨计算群集。这样可以实现跨物理VLAN边界的诸如vMotioning虚拟机之类的功能。MAC / FIB表包含在逻辑软件表中。

逻辑交换机映射到特定的VXLAN,该VXLAN封装VM流量并通过基础物理网络发送。对于NSX-V,NSX控制器是逻辑交换机的中央控制点,并保留使用逻辑交换机的所有对象的信息。

NSX-V中的逻辑交换(VMware提供)

NSX-V中的逻辑交换机允许在逻辑交换机和物理VLAN之间创建第2层桥接。这可以提供许多有趣的用例,包括从物理到虚拟或V2V的迁移,将无法虚拟化的设备连接到NSX基础结构以及物理路由器,防火墙等。

L2桥接器可以利用在使用L2桥接器的物理网络中甚至存在的第3层网关。第2层网桥映射到单个物理VLAN。您可以在NSX-V内部运行多个L2桥接。NSX-V要求在同一vSphere Distributed Switch(VDS)上具有VLAN端口组和VXLAN逻辑交换机。

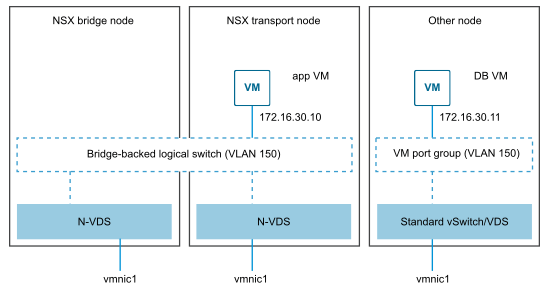

NSX-T逻辑交换机和L2桥

NSX-T逻辑交换机是使用GENEVE封装而不是VXLAN形成的,并且创建了与VXLAN创建的NSX-V中使用的逻辑交换机类似的覆盖功能。逻辑交换机位于NSX-T的“高级网络和安全性”功能下,并提供允许通用交换机流量功能(例如BUM流量)的逻辑交换机。

NSX-T第2层桥接解决方案涉及ESXi桥接群集,桥接端点和桥接节点。ESXi桥群集可提供桥节点的高可用性。在这种情况下,桥接节点(例如ESXi)实际上就是桥接。用于在虚拟网络和物理网络之间桥接的NSX-T逻辑交换机具有VLAN ID。网桥端点标识网桥的属性,例如网桥群集ID和VLAN ID。

NSX-T Bridge架构

路由比较– NSX-V与NSX-T

NSX-V和NSX-T都提供了动态路由,该路由允许在第2层网段之间转发信息。当涉及到虚拟环境时,NSX允许提供比传统路由器更多得多的分布式和高效的路由机制,从而使虚拟机能够以更少的路由成本或不必要的跃点进行通信。这既包括东/西和北/南交通。

NSX-V路由

借助NSX-V,NSX Edge可提供能够隔离虚拟网络的网络边缘安全性和网关服务。Edge可以安装为逻辑(分布式)路由器或边缘服务网关。

- NSX-V分布式逻辑路由器为东西方分布式路由提供租户IP地址空间和隔离服务。如果位于不同子网上的VM驻留在同一主机上,则需要进行通信,则不必将流量从主机传输到传统的路由接口,然后再传输回同一主机内的VM。取而代之的是,借助DLR,VM可以进行通信而无需这些不必要的跃点

- NSX-V Edge服务网关通过提供进行通信所需的网关服务(例如DHCP,VPN,NAT,动态路由和负载平衡)将隔离的网络连接到共享的上行链路

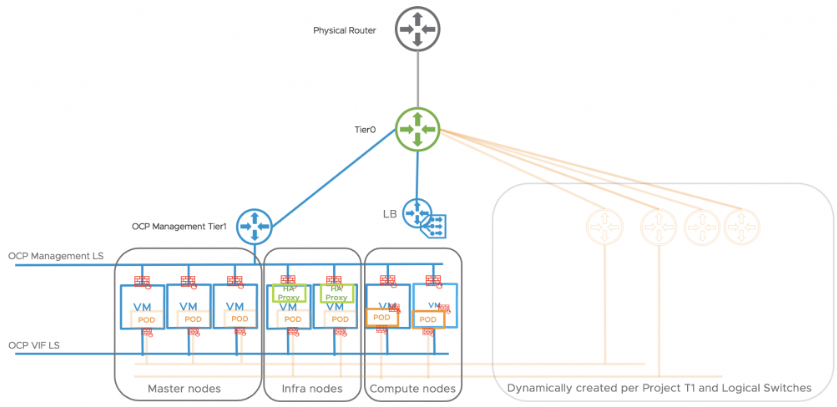

NSX-T路由

NSX-T中的路由是针对当今的云和多云而设计的,具有多租户用例,需要支持多层路由。多层路由模型提供了提供商路由器功能和租户路由器功能之间所需的隔离。这种多租户可用性直接内置于NSX-T平台中。

- 第0层逻辑路由器–执行第0层逻辑路由器的功能。它处理逻辑网络和物理网络之间的流量

- 第1层逻辑路由器–执行第1层逻辑路由器的功能。它的下行链路连接到逻辑交换机,而上行链路连接到第0层逻辑路由器

有趣的是,使用NSX-T注意,运行多层路由不是强制性的。单个Tier-0逻辑路由器可以连接到物理基础设施以进行北向通信,然后直接连接到南向逻辑交换机。这允许在内核中进行分布式东/西路由,也可以进行集中式北/南路由。

在以下情况下,使用多层路由方法将使您受益:

- 您有多个需要隔离的租户

- 提供者管理员和租户管理员之间的委派管理–提供者管理员控制第0层逻辑路由器,而租户管理员控制第1层逻辑路由器

- 您正在利用Openstack,Kubernetes,Pivotal Cloud Foundry

当用户创建Tier-0或Tier-1逻辑路由器时,将在所有传输节点上创建分布式逻辑路由器实例。配置集中式服务(如NAT)后,将在边缘节点上创建SR。

NSX-T与Openshift的集成(图片由VMware提供)

NSX-V与NSX-T第2层以及等效技术的路由比较:

NSX-V与NSX-T安全性

安全是NSX软件定义的网络解决方案为您的企业提供的主要价值之一。

在NSX-T具有里程碑意义的版本NSX-T 2.4之前,与NSX-V相比,NSX-T中发现的安全功能之间存在差异,其优势在于NSX-V。与NSX-T相比,NSX-V具有更多的安全性和功能。

在NSX-T 2.4中,它现在支持的功能直到此版本为止,仅在NSX-V中包含:

- 第7层应用程序意识

- 基于身份的防火墙

- 通过第三方集成进行无代理端点保护

- 服务插入以建立围绕应用程序上下文构建的安全状态

凭借与NSX-V相当的安全功能,这有助于NSX-T成为NSX-V客户寻求其软件定义网络和安全性下一阶段的可行平台。

借助安全功能的奇偶性以及新的NSX-T管理仪表板和用户界面以及对Splunk和VMware vRealize Log Insight的支持,分析和可视化达到了新的水平,与基于硬件的防火墙相比,客户现在可以通过NSX-T获得更好的安全性。

在NSX-V与NSX-T的对抗中,安全功能不再是NSX-V的优势,而是NSX-T方面的新胜利,它支持VMware的新的首要软件定义网络和安全平台。如果您综合考虑了NSX-T与缺少NSX-T紧密的多云功能的NSX-V所具有的云集成,那么新的NSX-T版本2.4及更高版本就是新标准。

包起来

VMware的NSX解决方案通过NSX-V和NSX-T提供的软件定义网络和安全性提供了强大的网络虚拟化平台。

VMware NSX本质上是虚拟网络的网络“管理程序”,可根据业务需求扩展和架构虚拟网络基础架构。它允许拥有所需的工具来解决安全性和合规性方面面临的挑战,例如微细分。

NSX-V和NSX-T都是满足软件定义的网络需求的出色解决方案。但是,在解决许多相同挑战的同时,NSX-V和NSX-T具有一些重要的区别。NSX-V是主要的软件定义解决方案,通过其SDN解决方案将vSphere客户带到今天的今天,而NSX-T是前进的方向。从NSX-T 2.4开始,VMware在安全性等主要功能领域使NSX-T与NSX-V具有同等功能方面做出了明确的声明。

通过利用VMware提供的NSX解决方案,客户可以使用所需的工具来移动其数据,而无需考虑基础物理网络如何。他们可以通过执行适当的安全策略和合规性法规的方式来执行此操作。即使使用SDN解决方案,客户也必须保护其虚拟基础架构中的业务关键数据。